Analisa Kasus Chat Whatsapp

Saat ini netizen dan sebagian masyarakat di Indonesia sedang dihebohkan dengan beredarnya dua buah video. Video pertama berisi screenshoot image percakapan dua orang antara Pak Fulan dan Bu Fulanah melalui Whatssap (WA), sementara video kedua berisi rekaman suara Bu Fulanah yang sedang curhat tentang hubungannya dengan pak Fulan. Hal yang akan dibahas disini adalah tentang Whatssapp chat yang termuat dalam video pertama. Tulisan ini semata-mata dari aspek akademik tidak ada kaitannya dengan pro dan kontra dari person yang menjadi konten dari percakapan chat WA tersebut.

Awal Beredarnya Video

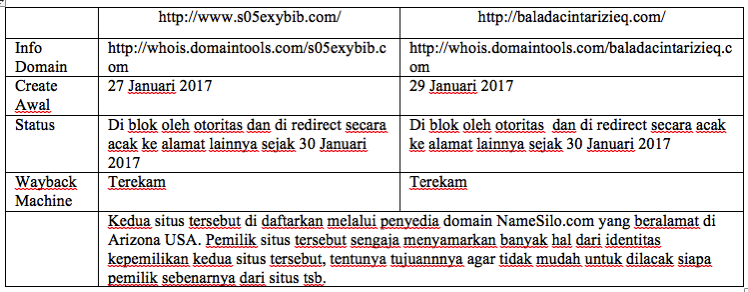

Konon ada empat sumber awal dari berbedarnya video yang pertama, tiga sumber berasal dari alamat website, sementara yang keempat adalah melalui youtube. Untuk website, berikut ini data Who is yang terekam. Sebenarnya ada satu situs lagi, yaitu situs yang beralamat di http://4n5hot.com, kalau dilacak dengan Who is, situs ini juga dibuat hampir bersamaan dengan situs yang pertama, yaitu tanggal 27 Januari. Saat ini situs ini juga sudah terkena blok dari otoritas.

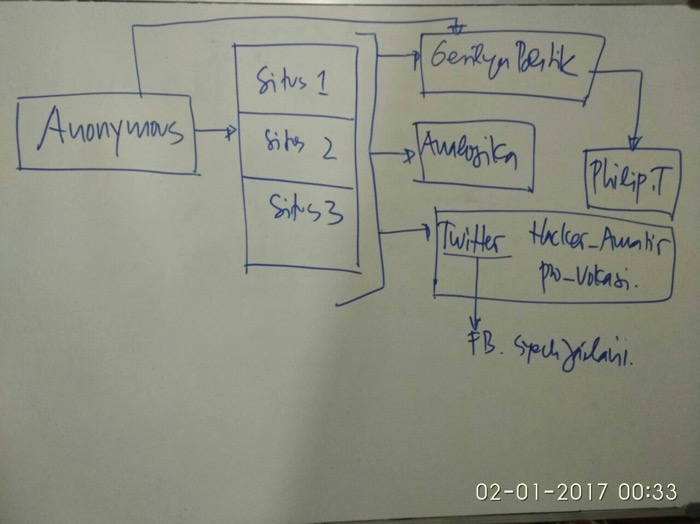

Sementara untuk versi Youtube, publikasi pertama dilakukan pada channel Gerilya Politik pada tanggal 28 Januari 2017. Channel lainnya yang juga melakukan postingan video serupa adalah Analogika. Sayangnya walaupun alamat situsnya telah di blok oleh otoritas namun konten sejenis di youtube masih dapat diakses secara terbuka. Sebenarnya ada sumber lain penyebaran video, tapi sumber yang satu ini sifatnya adalah reposting konten saja, namun bagi sebagian netizen hal tersebut kemudian dianggap sebagai salah satu penyebar video serupa. Sumber yang dimaksud adalah akun FB atas nama Philips Trainer. Sebenarnya nasib malang meninpa pemilik akun FB Philips Trainer, karena kalau di lacak ternyata ada juga akun medsos lainnya yang juga ikut menyebarkan video tersebut tapi tidak diapa-apakan. Salah satunya adalah akun : https://web.facebook.com/syech.jailani.9 yang menampilkan screenshot awal serta link dimana ada video tersebut. ada juga akun twitter hacker_amatir dan pro_vokasi serta blog infoteratas.com. Beberapa akun tersebut sudah tidak bisa bisa diakses lagi saat artikel ini ditulis. Hal yang beredar di masyarakat secara viral adalah message yang berjudul Hasil Investigasi Pelaku Penyebaran Video Chat yang mengarah pada pengungkapan siapa jati diri pemilik akun FB Pihilips Trainer. Sebuah hasil investigasi yang sebenarnya tidaklah terlalu tepat. Berdasarkan pengamatan sekilas, maka skema penyebaran awal dari video tersebut adalah seperti pada gambar berikut.

Pertanyaan berikutnya tentunya adalah siapa sesungguhnya di balik nama dari pemilik dan admin ketigas situs awal tersebut. Demikian juga siapa sesungguhnya pemilik akun dari channel Youtube Gerilya Politik dan Analogika. Analisa yang melibatkan banyak aspek dan data, baik secara eksplisit ataupun implisit yang tersebar di internet/ media social sebenarnya dapat dilakukan untuk mengarahkan pada beberapa potensi terduganya. Biarlah orang lain dan apart berwenang yang melakukan analisa tersebut.

Siapa itu Anonymous

Peran sentral dari pelaku penyebaran video ini ada pada anonynous. Konon anonymous adalah organisasi sekelompok hacker yang sangat tangguh dan sangat terjaga kerahasiaan organisasinya. Identitas anonymous biasanya dikenali lewat topeng penyamaran yang dikenal dengan “Guy Fawkes” yang digunakan sebagai penyamaran agar tidak ada yang mengetahui siapa rajah mereka sesungguhnya. Salah satu prinsip yang dipegang oleh kelompok anonymous ini adalah sebagai berikut : Kami melakukannya karena kami bisa! Kami melakukannya untuk masa depan anak-anak kami dan semua kehidupan di planet ini. Kami melakukannya karena kami melihat kebohongan dan tipuan. Anonymous adalah semua orang. Semua orang adalah Anonymous. Sekarang! anda juga bisa menjadi Anonymous. Bergabunglah dengan kami, Anonymous!”

Anonymous umumnya bertindak sesuatu menggunakan potensi dan kemampuannya di Internet apabila ada hal-hal yang bersifat pada ketidak adilan yang dirasakan oleh masyarakat luas. Kegiatan anonymous lebih banyak dikatagorikan sebagai hacktivist, yaitu cara-cara baru melakukan protes terhadap pihak tertentu melalui fasilitas jaringan komputer dan internet dengan harapan pesan moral yang ingin disampaikan kapada pihak tertentu dapat langsung ditanggapi sebelum terjadi sesuatu yang lebih buruk dari data atau informasi serta sistem komputer yang digunakan oleh pihak tertentu tersebut. Dari sisi kemampuan teknis, anonymous sebenarnya memiliki kemampuan beragam, dari mulai yang standar kemampuan keamanan computer hingga yang memiliki skill tinggi, umumnya mereka banyak bergerak secara underground. Umumnya mereka yang mengaku sebagai anonymous tidak terikat oleh organisasi dan tanpa pemimpin, yang menyatukan mereka adalah tujuan dan kepentingan bersama.

Walaupun kadang diperbebatkan aksinya, namun anonymous selalu berpihak pada kepentingan masyarakat luas baik dalam lingkup negara ataupun lintas negara. Dalam kasus penyebaran video chat WA pak Fulan dan bu Fulanah ini, apakah benar sumbernya dari anonymous ? Bisa diperdebatkan juga apakah benar anonymous ataukah pihak tertentu yang menjadi lawan politik dari pak Fulan yang hanya mengaku sebagai anonymous. Selagi prinsip-prinsip dasar dari anonymous terpenuhi, bisa jadi apa yang dilakukannya dalam hal penyebaran video chat ini adalah hasil kerja seorang anonymous. Namun bila ternyata prinsip-prinisp dasar dari seorang anonymous tidak terpenuhi, bisa jadi itu hanya pekerjaan seseorang yang meminjam nama anonymous saja, atau dengan kata lainnya adalah mencatut nama anonymous.

Pembuktian Chat WA

Harus diakui kecerdikan dari anonymous sang penyebar konten dalam menyebarkan chat WA yang heboh ini. Anonymous bukannya menggunakan deretan screenshoot image ataupun transkip chat, namun menggunakan video yang memuat screenshoot image. Hal ini akan menyulitkan proses rekontruksi untuk mengetahui bagaimana mekanisme anonymous dalam mendapatkan chat WA tersebut. Dengan teknik penyebaran chat seperti itu, maka analisa terhadap keaslian chat tersebut tidak bisa dilakukan dari sisi sumber awalnya, analisa paling hanya bisa dilakukan dari gaya bahasa yang muncul dalam chat WA tersebut. Siapapun hanya akan menebak-nebak bagaimana teknik dan mekanisme sehingga chat WA tersebut bisa sampai ke tangan anonymous. Tanpa analisa terhadap sumber data langsung (HP keduanya) maka sulit untuk membuktikan keaslian dari chat WA tersebut.

Karena itu, cara terbaik untuk membuktikan apakah chat tersebut adalah benar ataukah hanya rekayasa adalah dengan memberikan hp dari pak Fulan dan bu Fulanah untuk diselidiki lebih lanjut. Kalau kedua pihak tersebut benar-benar tidak melakukan apa yang dituduhkan maka justru seharusnya terbuka untuk memberikan hpnya untuk dianalisa oleh ahlinya. Bahkan kalaupun, ada kesengajaan untuk menghapus chat yang dimaksud beserta dengan image yang terkirim, dengan gabungan teknik logical ataupun physical acquisition nantinya dapat dilakukan analisa untuk kemudian disimpulkan apakah chat tersebut benar-benar ada ataukah hanya rekayasa saja. Kalau hp keduanya malah justru disembunyikan, maka akan semakin sulit untuk membuktikan benar atau tidaknya ada chat WA tersebut. Alasan apapun terhadap bantahan adanya chat WA tersebut tanpa memberikan hp keduanya untuk dianalisa akan sulit diterima baik oleh masyarakat. Bantahan dengan hanya menjelaskan ketidak sesuaian gaya bahasa yang muncul dalam komunikasi chat WA antara pak Fulan dan bu Fulanah perlu didukung pula oleh analisa terhadap gaya bahasa yang termuat dari ribuan chat WA/SMS antara pak Fulan dengan rekan-rekannya yang lain.

Konon chat yang dimaksud berlangsung pada bulan Agustus 2016, sekitar 5 bulan yang lalu terhitung Januari 2017 ini. Dalam kondisi normal, history chat WA masih bisa dianalisa berapa lamapun waktunya. Namun apabila dalam kurun waktu 5 bulan tersebut terjadi sesuatu, misalnya pernah melakukan ganti HP (nomor tetap sama), factory reset terhadap hp yang dipakai selama ini, maka proses untuk mendapatkan artefak digital chat WA mungkin akan sedikit terkendala. Demikian juga kalau pernah melakukan aktivitas deleting chat, proses rekontruksinya akan semakin sulit karena terjadinya re-write data baru pada lokasi-lokasi dimana data lama telah dihapus.

Beberapa analisa dan pendapat serta bantahan dari adanya chat WA tersebut mulai banyak didapat di berbagai forum. Umumnya analisa tersebut hanya didasarkan pada analisa non teknis superti : gaya bahasa pada chat tsb, modus penyebarannya, pihak yang diduga menjadi dalang penyebaran, gaya hidup pak Fulan dalam hal menggunakan HP dan WA. Semua analisa mengarah pada kesimpulan adanya Hoax. Namun demikian, untuk memastikan apakah analisa tersebut Hoax ataukah fakta maka tidak ada cara lain kecuali melakukan analisa langsung pada HP dari kedua atau salah satunya sebagai artefak digital utama dalam kasus ini.

Teknik Analisis Chat WA

Whatssap secara umum akan menyimpan data pada SQLLite databases. Terdapat dua file utama yang harus diperhatikan, yaitu wa.db dan msgstore.db. File yang pertama akan berisi sejumlah informasi seperti contacts, dan yang kedua akan memuat message yang terkirim dan masuk dalam WA. Kedua file tersebut dapat tersimpan pada internal phone storage ataupun pada SDCard tergantung dari setting yang diterapkan oleh pengguna. Umumnya file akan tersimpan pada lokasi: /storage/emulated/0/WhatsApp/

Bila pada mode rooted device, umumnya file didapat dengan mudah, namun bila tidak dalam mode rooted device, file akan terenkripsi. Versi terbaru dari WA telah melakukan enskripsi dari file msgstore, hal ini ditandai dengan ekstensi seperti crypt6, crypt7 atau crypt8. Ekstensi tersebut menunjukkan bahwa file msgstore merupakan file yang telah terenkripsi. Beberapa tools seperti WhatsApp Key/DB Extractor dapat digunakan untuk membaca file terkenripsi pada non-rooted Android devices.

Beberapa tools freeware yang umumnya digunakan untuk kepentingan analisa whatssap, antara lain adalah: Andriller, Whatssap-Viewer, WForensic, Whatssap Key/DB Extractor. Sementara itu beberapa aplikasi berlisensi seperti Oxygen, XRY, Belkasoft, Cellbrite umumnya telah memiliki kemampuan untuk dapat mendeteksi artefak digital untuk semua aktivitas media social termasuk whatssapp.

Bagaimana mendapatkan Chat WA ?

Terlepas apakah chat WA antara pak Fulan dan bu Fulanah tersebut adalah benar ataukah hanya rekayasa, maka hal yang tentunya menarik adalah mengetahui bagaimanakah seseorang yang bukan haknya bisa mengetahui chat WA orang lain. Hal inilah yang barangkali yang harus ditelusur sebagai edukasi security and privacy pada masyarakat. Berdasarkan pengamatan, maka chat WA kita bisa saja diketahui oleh orang lain (hacker ataupun pihak2 yang berniat tidak baik) melalui beberapa kemungkinan.

- Chat WA Palsu. Screenshoot chat WA yang tersebar sebenarnya adalah chat WA palsu. Bagaimana mungkin ? Ternyata ada aplikasi tertentu yang mampu membuat seolah-olah terjadi percakapan/chat pada WA antara si X dan si Y. Salah satu aplikasi yang dapat digunakan adalah http://whatsfakeapp.com/en/. Melalui aplikasi ini maka seseorang dapat dengan mudah membuat scenario seolah-olah telah terjadi percakapan antara si X dan si Y. Semuanya dapat disetting sedemikian rupa, dari mulai nama orangnya, tanggal dan waktu percakapan serta hal-hal lainnya yang menunjukkan dokumentasi terjadinya kontak antara si X dan si Y. Bantahan terhadap adanya rekayasa chat WA antara pak Fulan dan bu Fulanah dapat saja dilakukan dengan menggunakan asumsi bahwa seseorang telah melakukan scenario percakapan palsu antara keduanya. Hanya saja keberadaan image yang muncul dalam chat WA tersebut akan menjadi pertanyaan lainnya, apakah itu image asli ataukah hasil rekayasa. Perlu upaya lainnya juga untuk membuktikan bahwa image yang muncul dalam chat WA tersebut juga adalah hasil rekayasa.

- Menggunakan aplikasi spy misalnya http://thetruthspy.com/. Aplikasi ini akan melakukan control dan report terhadap hp tertentu yang dimonitor. Dalam hal ini hp yang dimonitor harus diinstall terlebih dahulu aplikasi penghubungnya, kemudian proses monitoring dilakukan melalui web secara remote. Aplikasi sejenis ini akan melaporkan dan merekam semua yang terjadi pada HP target, semua call, SMS, MMS,WA, FB dll yang terjadi pada hp target akan dapat dimonitor lewat web. Dalam kasus pak Fulan dan bu Fulanah, sangat dimungkinkan seseorang dengan sengaja memasukkan aplikasi spy pada salah satu Hp dan kemudian memantaunya secara remote. Dari aspek kehati-hatian dan security, mendapatkan hadiah dari seseorang berupa HP ataupun melakukan servis hp di sembarang tempat, adalah potensi dari terjadinya modus ini. Berhati-hati dengan HP kita sendiri, jangan pernah membiarkan tergeletak begitu saja atau tertinggal. Juga biasakan mengaktifkan mode lock terhadap hp adalah salah satu preventifnya. Aplikasi spy khusus untuk WA salah satunya adalah whatssapweb. Aplikasi ini menduplikasi cara kerja whatssap web untuk desktop. Harus ada satu hp target dan hp lain sebagai spy, terdapat proses untuk scanning QRCode yang muncul pada hp spy untuk dicapture oleh hp target lewat menu sebagaimana halnya ketika akan mengaktifkan whatssap desktop.

- BackUp chat history. Bila fasilitas ini diaktifkan, maka user dapat melakukan backup secara otomatis dari semua chat WA. Ada dua pilihan backup, dilakukan secara fisik ke media storage (biasanya SD Card) ataupun secara online ke drive online ataupun alamat email tertentu. Bila ini dilakukan oleh salah satu dari Fulan dan Fulanah, maka ada kemungkinan SD cardnya jatuh ke tangan orang yang tidak bertanggung jawab, ataupun akun drive online dan emailnya berhasil diretas seseorang. Anonymous kelihatannya akan lebih tertarik untuk meretas akun drive online ataupun email daripada melakukan aktivitas duplikasi atau pencurian SDcard. Untuk itu maka akun email manakah yang kemudian diretas, bisa jadi akunnya pak Fulan ataupun Fulanah tergantung siapa yang mengaktifkan mode backup chat history. Proteksi terhadap password dari akun email termasuk salah satu solusi yang dapat dilakukan untuk mencegah terjadinya hal ini.

- Eksplorasi vulnerability SS7. Kalaulah memang benar pekerjaan anonymous, maka salah satu teknik yang paling mungkin adalah menggunakan eksplorasi vulnerability telekomunikasi SS7. Dalam hal ini SS7 adalah protokol komunikasi yang menyediakan signaling dan kontrol untuk berbagai layanan jaringan komunikasi. Sementara itu, internet, wireless data, dan teknologi yang terkait lainnya, banyak yang melupakan atau tidak menyadari pentingnya SS7. Dampaknya adalah hanya dengan modal nomor handphone saja maka seseorang yang mengetahui celah vulnerability dari jaringan telekomunikasi dapat dengan mudah melakukan penyadapan. Bantuan teknologi yang mumpuni serta dengan pengetahuan tingkat tinggi tentang teknik telekomunikasi akan memudahkan seseorang menerapkan vulnerability SS7 ini dalam kasus Fulan dan Fulanah ini. Teknologi penyadapan yang dilakukan oleh institusi resmi tertentu, umumnya menggunakan bantuan alat dengan coverage tertentu. Alat yang dimaksud harus selalu dalam jarak tertentu untuk dapat melalukan upaya penyadapan. Namun dengan vulnerability SS7 proses tersebut dapat dilakukan tanpa batasan coverage tertentu. Sebagai pengguna telekomunikasi selular, maka kita hanya berharap kepada penyedia jasa untuk menyadari adanya vulnerability SS7 ini kemudian melakukan upgrade alat-alat dan tools yang dimiliki sehingga bisa mencegah terjadi serangan SS7 ini.

- Cloning SIMCard. Salah media masa memberitakan kalau proses tersebarnya chat WA tersebut adalah karena SIMCard pak Fulan di cloning. Istilah lainnya adalah SIM Swap. Teknologi ini adalah melakukan proses duplikasi SIMCard, satu nomor akan memiliki dua SIMCard berbeda yang identik. Alat-alat untuk melakukan SIMCard cloning ini mudah didapat melalui layanan belanja online. Hanya saja dari uji coba selama ini, kalaupun melakukan SIMCard cloning, maka provider hanya akan mengaktifkan satu SIMcard saja, jadi pada saat yang bersamaan hanya akan ada satu SIMcard saja yang aktif. Khususnya untuk komunikasi WA, aktivasi SIMCard pada telephone baru harus melalui proses tersendiri. Bisa saja pemilik nomor dan hp yang asli tahu ada mekanisme aktivasi tersebut namun tidak sadar kalau hal tersebut berlakunya untuk nomor dan hp yang kloningan. Secara normal, proses cloning hanya bisa dilakukan secara fisik, jadi SIMcard harus dalam keadaan dicopot dan diduplikasi dengan alat duplikasinya. Kapan ini terjadi ? bisa saja ketika kita melakukan proses servis atau mengganti hp baru. Diluar itu kelihatannya mustahil kita mengeluarkan SIMCard yang kemudian memungkinkan seseorang akhirnya melakukan cloning. Pihak yang juga dapat melalukan proses cloning SIMCard adalah providernya sendiri. Kalau provider, dengan basic database yang dimilikinya maka dapat melakukan cloning kapan saja walaupun SIMCardnya masih terpasang. Hanya saja mekanisme normalnya tetap hanya harus menonaktifkan SIMCard yang lama baru kemudian mengaktifkan SIMCard yang baru.

- Teknologi terkini dari provider umumnya telah menerapkan system anti collusion, artinya provider hanya akan mendeteksi satu nomor hp saja, terdapat mekanisme checking yang memuat kesesuaian antara nomer identitas kartu (ICCID Integrated Circuit Card ID), nomer pengguna internasional (IMSI International Mobile Subscriber Identity) serta kunci authentikasi (Ki Authentication Key) dan kode area (LAI Local Area Identity).

- Intercept Data. Menguping langsung percakapan WA secara illegal. Hal ini walaupun mungkin namun sulit dilakukan. Message di WA dalam versi terbarunya sudah menerapkan encrypted message sehingga menyulitkan untuk dibaca langsung. Bisa saja dilakukan selagi proses decryptednya juga ternyata diketahui oleh pihak ketiga. Namun kelihatannya hal ini mustahil terjadi.

- Apa lagi…??

Baru terdetaksi 7 skenario yang paling mungkin bagi anonymous untuk mendapatkan chat WA antara Fulan dan Fulanah. Bukan untuk mereka saja, sebenarnya bisa saja terjadi juga pada diri kita ataupun siapapun yang aktif dengan WA. Uraian 7 skenario tersebut bisa jadi mendekati, bisa keliru atau bahkan bisa jadi ada di nomor 8 dan seterusnya yang belum terdeteksi. Hal ini mengacu pada siapa itu hacker..? Hacker adalah seseorang yang mengetahui apa yang orang lain tidak mengetahuinya.

Kaitannya dengan Kasus Fulan dan Fulanah

Berdasarkan uraian diatas, maka hal yang dapat disampaikan sbb:

- Apakah chat WA tersebut asli ataukah hasil rekayasa ? Secara forensics tidak bisa dibuktikan secara langsung kecuali dengan melakukan analisa langsung terhadap hp dari salah satu atau kedua pihak. Karena itu untuk membantah adanya chat tersebut cara terbaik adalah menyerahkan hp dari keduanya untuk dianalisa oleh pihak yang kompeten.

- Mungkinkah chat WA tersebut hasil rekayasa ? Sangat mungkin, sejumlah aplikasi memfasilitas untuk melakukan rekayasa dialog/komunikasi/chat sedemikian rupa seolah-olah benar-benar terjadi. Pendapat yang mengatakan adanya ketidak sesuian gaya bahasa atau keanehan dalam dialog yang terjadi harus diarahkan pada kemungkinan chat tersebut adalah hasil rekayasa.

- Mungkinkah hp dari salah satu atau keduanya disadap datanya, di remote aktivitasnya ataupun di cloning SIMCardnya ? Kalau salah satu atau kedua pihak tidak berhati-hati dalam menyimpan hpnya, sangat dimungkinkan ada pihak ketiga yang memanfaatkan ketidak hati-hatian tersebut untuk menerapkan berbagai teknologi penyadapan/spy/kloning terhadap kedua hpnya.

- Kalaulah benar hacker kelas atas yang melakukannya (anonymous) maka teknologi apa yang mungkin diterapkan. Salah satu teknologi yang mungkin diterapkan adalah memanfaatkan celah keamanan telekomunikasi yang dikenal dengan SS7.

Uraian diatas juga memberikan pelajaran kepada kita bagaimana meningkatkan security awareness terhadap gaya hidup kita pada era digital seperti saat ini. Semoga bermanfaat untuk kita semuanya.

Yogyakarta, 31 Januari 2017

Yudi Prayudi

Pusat Studi Forensika Digital (PUSFID)